CVE202620040 und CVE202620046 Lücken fordern sofortiges Update und Handeln

Die aktuellen Cisco Advisories weisen auf kritische Schwachstellen in mehreren Produktbereichen hin. Insbesondere sind das…

Die aktuellen Cisco Advisories weisen auf kritische Schwachstellen in mehreren Produktbereichen hin. Insbesondere sind das…

Mit dem Windows 10 Supportende im Herbst 2025 sank die Sicherheit alter HMI Systeme. LGR…

Auf der embedded world in Nürnberg zeigt Pyramid die Industrie-Serien AKHET(R) Aeron, Motion, Railon IPCs…

Automatisierung, IoT-Edge-Computing und KI eröffnen der Logistik neue Möglichkeiten: Sie schaffen lückenlose Transparenz, steigern operative…

Die Pixel-Woche fasst Google das wöchentliche Pixel Update zusammen und offenbart Leaks zu Pixel 11…

Die jüngsten Sicherheitspatches von Cisco schließen kritische Root-Lücken in Secure Firewall Management Center, ASA, Webex…

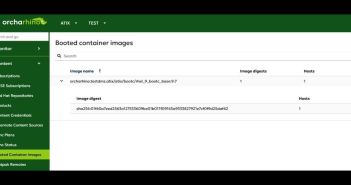

Mit orcharhino 7.7 erweitert ATIX AG die Automatisierung um Funktionen für bootc-basierte Image Mode Hosts.…

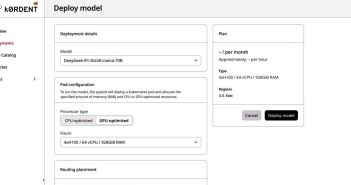

Mirantis tritt als Technology Partner der VAST Cosmos Community auf und entwickelt gemeinsam mit VAST…

Der Deggendorfer Hub von Enbik und Edgecon vereint OEM-Expertise mit Engineering-Know-how. Enbik liefert modulare Edge-Computing-Hardware,…

Die 2025 vorgestellten Arbeitsraumsysteme von Bedrunka+Hirth kombinieren ergonomische Funktionalität mit nachhaltiger Bauweise. Die Stahlblechschränke tragen…