Die jüngsten Sicherheitspatches von Cisco schließen kritische Root-Lücken in Secure Firewall Management Center, ASA, Webex und Catalyst SD-WAN Manager (ehemals vManage). Durch die Behebung der Schwachstellen CVE-2026-20079 und CVE-2026-20131 wird das Risiko unautorisierter Systemzugriffe signifikant reduziert. Updates adressieren außerdem Privilegieneskalationen und aktive Exploitversuche. Administratoren sollten dringend alle betroffenen Komponenten einspielen, um Netzwerkintegrität, Betriebssicherheit und die Einhaltung gesetzlicher Compliance-Vorgaben nachhaltig zu gewährleisten. Die zeitnahe Umsetzung verbessert Stabilität, Sicherheit und minimiert Compliance-Risiken.

Inhaltsverzeichnis: Das erwartet Sie in diesem Artikel

Kritische CVSS-10-Lücken in Cisco FMC ermöglichen Angreifern unmittelbaren Root-Systemzugang

Die beiden als kritisch eingestuften CVEs im Cisco FMC ermöglichen über manipulierte HTTP-Anfragen die Ausführung von Root-Befehlen ohne Authentifizierung. Angreifer können so das Management Center vollständig kompromittieren, Sicherheitsrichtlinien außer Kraft setzen und administrativen Zugriff erlangen. Cisco hat für alle betroffenen Versionen Patches veröffentlicht, die diese Schwachstellen effektiv schließen. Ein sofortiges Einspielen der Updates wird dringend empfohlen, um Sicherheit, lückenlose Compliance und robusten Schutz gegen interne wie externe Bedrohungen zu gewährleisten.

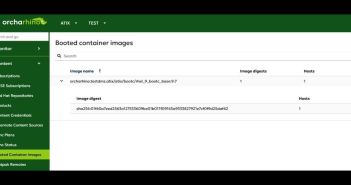

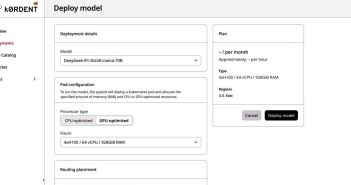

Schnelles Patch-Management: CVE-Menü hilft Admins gezielt kritische Firewall-Schwachstellen schließen

In der praktischen Umsetzung navigieren Administratoren im Security Advisory zunächst zu einem Auswahlmenü, in dem sie mit Hilfe der jeweils betroffenen CVE-Nummern ihr spezifisches Firewall-Gerät auswählen. Direkt im Anschluss erhalten sie den exakt passenden Patch zum Download. Diese Methode gewährleistet, dass ausschließlich relevante Bausteine aktualisiert werden, sodass Ausfallzeiten und Ressourcenverbrauch reduziert bleiben. Gleichzeitig fördert die klar gegliederte Patch-Strategie eine vollständige Dokumentation und konsistente Update-Durchführung. Optimierte Prozesse steigern Planbarkeit und Nachhaltigkeit.

Aktive Exploits ermöglichen Privilegieneskalation im Catalyst SD-WAN Manager dringend

Im Cisco Catalyst SD-WAN Manager nutzt ein Angreifer zwei aktiv ausgenutzte Schwachstellen (CVE-2026-20122 mit CVSS 5,4 und CVE-2026-20128 mit CVSS 7,5), um lokale Systemdateien zu überschreiben und gespeicherte Zugangsdaten auszulesen. Mit den extrahierten Credentials lassen sich DCA-User-Berechtigungen übernehmen und unautorisierte Aktionen ausführen. Administratoren müssen die bereitgestellten Sicherheitsupdates umgehend einspielen, um diese kritischen Angriffspfade zuverlässig zu schließen und den Schutz wiederherzustellen. IT-Teams sollten Fristen und Verfahren dokumentieren, um Compliance-Anforderungen zu erfüllen.

Schwachstellen in ASA und Webex erlauben API-Umgehung sowie Root-Zugriff

Mit den aktuellen Updates stärkt Cisco die Sicherheit in ASA- und Webex-Umgebungen, indem drei kritische CVEs (CVE-2026-20133, CVE-2026-20126, CVE-2026-20129) mit CVSS-Scoring bis 9,8 geschlossen werden. Unbekannte Angriffe sind derzeit nicht registriert, doch könnten API-Sicherheitsmechanismen umgangen und Root-Berechtigungen erlangt werden. Für einen lückenlosen Betrieb und zur Einhaltung regulatorischer Vorgaben empfiehlt Cisco, alle Systeme ohne Verzögerung mit den bereitgestellten Patches zu versehen und so Ausfallrisiken nachhaltig zu reduzieren. Dies verbessert Performance, Resilienz.

Unternehmen minimieren Risiko durch zeitnahe Cisco-Sicherheitsupdates auf allen Systemen

Cisco adressiert mit seinen neuesten Fixes mehrere kritische Sicherheitslücken in ASA, FMC, Webex und SD-WAN Manager, um potenzielle Root-Exploits zu eliminieren. Die Patches lassen sich über ein übersichtliches Auswahlmenü gezielt für einzelne Geräteversionen beziehen und installieren. Diese Methodik reduziert Risiken durch präzise Updates, verringert Wartungsaufwand und gewährleistet Unternehmensrichtlinien-konforme Konfigurationen. Insgesamt tragen die Maßnahmen zu einer signifikanten Stärkung der Netzwerkinfrastruktur und einer robusteren Abwehr gegen Cyberangriffe bei. IT-Security-Teams gewinnen dadurch Handlungsspielräume.