Die aktuellen Cisco Advisories weisen auf kritische Schwachstellen in mehreren Produktbereichen hin. Insbesondere sind das Netzwerkbetriebssystem IOS XR, die IS-IS-Routing-Funktionalität, das Egress Packet Network Interface und Contact-Center-Services betroffen. Weiter wurden in Secure Firewall Adaptive Security Appliance, Threat Defense und im zentralen Management-Center zusätzliche Lücken beseitigt. Angreifer könnten höhere Berechtigungen erlangen, Systeme lahmlegen oder Root-Zugriff erwirken. Da für keine Schwachstelle ein Workaround existiert, müssen die Patches unverzüglich installiert werden unverzüglich umgesetzt.

Inhaltsverzeichnis: Das erwartet Sie in diesem Artikel

Cisco bittet dringend Update: Root-Kontrolle in IOS XR möglich

In der aktuellen Security Advisory weist Cisco auf zwei kritische Bugs im IOS XR hin, die lokale Angriffe begünstigen. Zunächst mangelt es an einer wirksamen Validierung von CLI-Parametern (CVE-2026-20040, CVSS 8.8), anschließend greift das Mapping von Kommandos zu Privilegienrechte (CVE-2026-20046, CVSS 8.8) fehlerhaft. Authentifizierte Anwender können so unbeabsichtigt Root-Zugriff erlangen. Cisco liefert deshalb gepatchte Versionen und ausführliche Release Notes.

Betroffene IS-IS-Instanzen und EPNI-Schnittstellen erfordern umgehende dringende Aktualisierung jetzt

Innerhalb der IS-IS-Multi-Instanz-Routing-Funktion (CVE-2026-20074, CVSS 7.4) verbirgt sich eine Denial-of-Service-Anfälligkeit, die Routing-Prozesse stören kann. Parallel wurde eine Lücke im Egress Packet Network Interface „Aligner Interrupt? (CVE-2026-20118, CVSS 6.8) entdeckt, die ASIC-Komponenten oder Netzwerkprozessoren blockiert. Cisco bewertet letztere Schwachstelle als hohes Risiko, obwohl der CVSS-Wert moderat ist. Um Serviceunterbrechungen zu vermeiden, stehen notwendige Updates zum Download bereit und müssen umgehend integriert werden. Empfohlen wird eine Prüfung vor und nach dem Update.

XSS-Angriffe gefährden Datenintegrität und Sessions im Cisco Contact Center

Die jüngsten Sicherheitshinweise von Cisco zeigen, dass auch Contact-Center-Webclients anfällig für Cross-Site-Scripting sind, da Benutzereingaben in Chat-Oberflächen nicht ausreichend escaped werden. Darüber hinaus können über XSS-Scripts Cookies entwendet und interne Konfigurationsdateien ausgelesen werden. Cisco appelliert an Kunden, umgehend alle relevanten Patches zu installieren. Ergänzend sollten Applikationsfirewalls entsprechend konfiguriert, Server-Logs auf verdächtige Einträge geprüft und manuelle Code-Reviews zur Eingabesicherung durchgeführt werden. konsequente Nutzung von Sicherheitsbibliotheken sowie eine Anpassung der CSP empfohlen.

Alle Security Appliances von Cisco von 48 Schwachstellen betroffen

Im Sicherheitsbulletin von Cisco werden für die Secure Firewall Adaptive Security Appliance, Secure Firewall Threat Defense und das zentrale Secure Firewall Management Center 25 Warnungen zu 48 Schwachstellen ausgegeben. Die dokumentierten Lücken weisen Schweregrade von mittel bis kritisch auf, die unautorisierte Systemzugriffe, Privilegienausweitung oder Denial-of-Service-Angriffe ermöglichen könnten. Cisco betont die Ernsthaftigkeit der Situation und weist darauf hin, dass keine temporären Workarounds verfügbar sind. Daher sind umgehende Updates und Patchinstallationen zwingend notwendig.

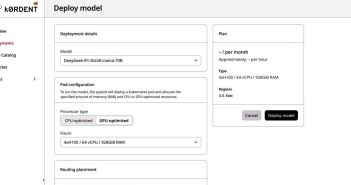

Angreifer können Root-Rechte erlangen durch Lücken im Management Center

Für das Secure Firewall Management Center sind zwei Zero-Day-Schwachstellen veröffentlicht worden, die umgehend gepatcht werden müssen. Mit CVE-2026-20079 können Angreifer durch präparierte HTTP-Anfragen die Authentifizierung aushebeln und Root-Befehle ausführen. CVE-2026-20131 nutzt die unsichere Deserialisierung von Java-Objekten für Remote Code Execution auf dem Management Center. Da keinerlei sichere Workarounds verfügbar sind, bleibt als einziger Schutz die sofortige Installation der Cisco-Patches. Unterlassene Aktualisierung könnte zu vollständiger Systemkompromittierung und schwerwiegenden Datenschutzverletzungen führen. dramatisch.

48 Cisco-Schwachstellen behoben, doch Administrationsmaßnahmen erfordern nun sofortige Aktualisierung

In der jüngsten Sicherheitsrunde hat Cisco neben zwei extrem kritischen CVSS-10-Schwachstellen auch fünfzehn hochkritische und einunddreißig mittlere Lücken behoben. Da keine temporären Gegenmaßnahmen zur Verfügung stehen, ist das sofortige Updaten aller betroffenen Komponenten unerlässlich. Dieses Vorgehen eliminiert potenzielle Angriffsvektoren, verbessert die Systemstabilität und garantiert die Einhaltung gesetzlicher Vorgaben. Verantwortliche IT-Abteilungen sollten daher unmittelbar mit dem Rollout der Updates beginnen und relevante Systeme patchen.

Root-Angriffe verhindern Firmen durch konsequente Sicherheitsupdates und Monitoring dauerhaft

Zügiges Ausrollen der Sicherheitsupdates verbessert die Abwehrfähigkeit verteilter Netzwerke erheblich. Angriffe wie Denial-of-Service sowie Root-Ausweitungen werden dadurch blockiert, und zentrale Management- sowie Contact-Center-Dienste bleiben jederzeit funktionsfähig. Die installierten Patches stellen die Compliance-Konformität sicher, stärken Datensicherheit und erhöhen Ausfallsicherheit komplexer IT-Umgebungen. Darüber hinaus reduziert dieses Vorgehen laufende Kosten durch verminderte Störfälle und unterstützt IT-Teams dabei, langfristige Strategien zur Optimierung und Skalierung ihrer Infrastruktur umzusetzen. Dadurch erhöhen sich Verfügbarkeit, Transparenz, Prozesssicherheit spürbar.